【GFW对抗史·第四章】全球审查地图——当"墙"不止一堵

【GFW对抗史·第四章】全球审查地图——当"墙"不止一堵

twj0【GFW对抗史·第四章】全球审查地图——当”墙”不止一堵 🌍

作者: GLM4.6

时间: 2025年2月

字数: 约15000字

阅读时间: 55分钟

你以为只有中国有墙?不。这个星球上,至少有十几个国家在建造、加固、或正在学习建造自己的”数字长城”。有些比GFW更粗暴,有些比GFW更诡异,有些甚至……连墙都懒得建,直接拔网线。

🌟 引言:这一章为什么特殊?

前三章我们从VPN讲到Shadowsocks,从V2Ray讲到VLESS+Reality+Sing-box,整条技术线索几乎完全围绕 中国的GFW 展开。这很正常——因为GFW是地球上技术最先进、最复杂、迭代最快的互联网审查系统,没有之一。

但这一章,我们跳出中国,放眼全球。

这是整个系列中最特殊的一章,因为它:

- 打破了”中国中心视角”:让你看到审查不是中国的”专利”,而是一个全球现象

- 揭示了技术的普适性:同样的反审查工具(Tor、Psiphon、Shadowsocks)在不同国家被不同人群使用

- 展现了审查的多样性:从朝鲜的”物理隔离”到伊朗的”国家级内联网”,从俄罗斯的”断网演练”到缅甸的”蓝牙mesh通信”

- 记录了人类抗争的智慧:每一个高压审查的国家,都催生了独特的反审查工具和策略

4.0 前言:为什么要写这一章?

前三章我们从VPN讲到Shadowsocks,从V2Ray讲到VLESS+Reality+Sing-box,整条技术线索几乎完全围绕 中国的GFW 展开。这很正常——因为GFW是地球上技术最先进、最复杂、迭代最快的互联网审查系统,没有之一。全球翻墙技术的进化,本质上就是一部 “与GFW共舞” 的军备竞赛史。

但我写到第三章末尾时突然想到一个问题:

其他国家呢?俄罗斯、伊朗、朝鲜、土耳其、缅甸……他们也有”墙”吗?他们的”墙”长什么样?他们国内的人用什么翻墙?有没有本土诞生的对抗工具?

答案是:有,而且故事精彩得超出你的想象。

有的国家试图复制GFW,结果把自己的互联网打崩了(俄罗斯);有的国家的审查体系在某些方面甚至比GFW更狠(伊朗);有的国家干脆不给你互联网,给你一个”局域网”玩(朝鲜);还有的国家,在抗议爆发时直接物理断网,把全国拉回石器时代(缅甸、伊朗)。

更有趣的是,每一个高压审查的国家,都催生了独特的反审查工具和策略。有些工具你可能听过(Psiphon、Tor的Snowflake),有些你大概率没听过(Geneva、GoodbyeDPI、Zapret、PortMaster),但它们都在各自的战场上,用不同的方式做着和Shadowsocks/VLESS一样的事情——撕开一道裂缝,让信息流过去。

这一章,我们跳出中国,放眼全球。

4.1 审查体系分级:不是所有的”墙”都叫GFW

在具体讲各国之前,我们需要先建立一个分析框架。全球的互联网审查,按照技术复杂度和手段烈度,大致可以分为以下几个等级:

🏗️ 审查技术金字塔

1 | ▲ |

| 等级 | 代表国家 | 核心特征 | 技术手段 |

|---|---|---|---|

| L5 | 朝鲜、古巴(早期) | 物理隔离 | 根本不接国际互联网 |

| L4 | 中国 | 全面DPI + 主动探测 + AI | GFW:深度包检测、主动探测(Active Probing)、TCP Reset注入、DNS投毒、SNI黑名单、流量指纹识别 |

| L3 | 伊朗、俄罗斯 | 选择性DPI + 断网 | DPI设备(伊朗)、TSPU(俄罗斯)、关键时刻直接限速或断网 |

| L2 | 土耳其、巴基斯坦、埃及、UAE、印尼 | 域名/IP/SNI封锁 | DNS劫持、IP黑名单、SNI过滤,但通常不做主动探测 |

| L1 | 印度、巴西、泰国 | 偶发封锁 | 临时性封锁某个App或网站(如印度封TikTok) |

| L0 | 冰岛、瑞典、爱沙尼亚 | 无系统性审查 | — |

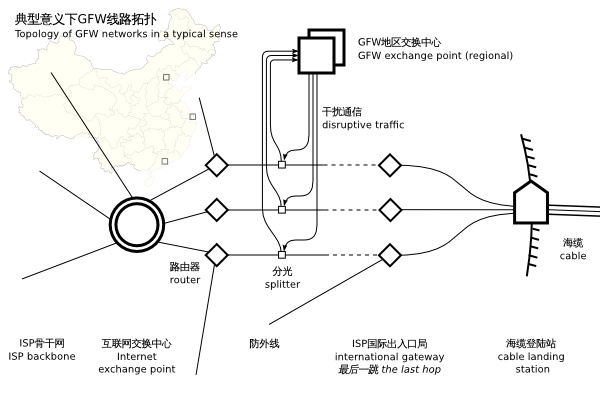

关键观察:GFW之所以独一无二,不仅因为它的DPI技术先进,更因为它有 “主动探测”(Active Probing) 机制——当它怀疑某个服务器在提供翻墙服务时,会主动连接那个服务器进行验证。这个能力,目前全球只有中国的GFW做到了大规模自动化部署。伊朗曾经有过类似尝试,但规模和精度远不如GFW。

4.2 🇷🇺 俄罗斯 — “我们要建自己的GFW!”(然后翻车了)

4.2.1 背景:从宽松到收紧

俄罗斯的互联网审查史,可以用一句话概括:起步晚、野心大、执行烂、但在快速学习。

在普京执政的前十年(2000-2012),俄罗斯互联网是相对自由的。俄语互联网(Runet)甚至被称为”俄罗斯最后的自由空间”。审查主要集中在传统媒体(电视、报纸),互联网基本放任。

转折点是 2011-2012年莫斯科反普京抗议。社交媒体(VKontakte、Twitter)在动员中发挥了巨大作用,克里姆林宫意识到了互联网的”威胁”。

从此,俄罗斯开始了长达十年的互联网管控加速:

| 年份 | 事件 | 技术手段 |

|---|---|---|

| 2012 | 建立统一的网站黑名单登记册(Единый реестр) | 要求ISP根据黑名单屏蔽网站 |

| 2014 | 要求博客/自媒体注册实名 | 行政手段 |

| 2017 | 封禁LinkedIn(因拒绝将俄罗斯用户数据存储在俄境内) | IP封锁 |

| 2018 | 封禁Telegram(史诗级翻车,详见下文) | IP封锁(误伤惨重) |

| 2019 | 通过**《主权互联网法》**(Sovereign Internet Law) | 部署DPI设备 |

| 2021-2022 | 限速/封锁Twitter | DPI限速 |

| 2022 | 俄乌战争爆发,封禁Facebook、Instagram、大量西方媒体 | DPI + IP + DNS多管齐下 |

| 2023-2024 | 开始大规模封锁VPN协议 | DPI特征识别 |

4.2.2 Roskomnadzor:俄罗斯的”网信办”

Roskomnadzor(Роскомнадзор),全称”联邦通信、信息技术和大众传媒监督局”,是俄罗斯互联网审查的执行机构。你可以把它理解为俄罗斯版的”网信办”或”GFW管理员”。

但和中国GFW的高效不同,Roskomnadzor在早期的执行力堪称”灾难级别”。

4.2.3 ⚔️ Telegram大战(2018):互联网审查史上最大的翻车

这是全球互联网审查史上最具戏剧性的事件之一,值得详细讲述。

起因:2017年,俄罗斯联邦安全局(FSB)要求Telegram创始人Pavel Durov交出加密密钥,以便监控用户通信。Durov拒绝。2018年4月,莫斯科法院裁定封禁Telegram。

问题来了:怎么封?

Telegram当时的架构是:客户端 → Telegram前端服务器(IP会变) → Telegram后端

Roskomnadzor的策略很简单粗暴:封IP。你用哪个IP,我就封哪个。

然后Durov做了什么?

Durov把Telegram的前端服务器部署到了 Amazon AWS 和 Google Cloud 上,并且利用云服务商的弹性IP,不断更换IP地址。

Roskomnadzor的应对:既然你用AWS和Google Cloud的IP,那我就把这些云服务商的整个IP段都封了!

结果就是:

1 | Roskomnadzor封禁IP统计(2018年4月-5月): |

灾难性后果:

- 大量使用AWS/Google Cloud托管的俄罗斯本土业务 全部宕机

- 俄罗斯的在线银行、电商网站、游戏服务器被误伤

- 连俄罗斯政府自己的一些网站都挂了(因为它们也托管在云上)

- Roskomnadzor自己的官网一度无法访问(讽刺至极)

- 甚至有报道称,俄罗斯的一些军事通信系统也受到了影响

而Telegram呢?

几乎没有受到影响。 Durov在Twitter上发了一张”数字抵抗”的图,Telegram的用户量在被封期间反而 增长 了,因为事件本身成了巨大的广告。

Pavel Durov在这期间还做了一件事:他利用了一种叫 “Domain Fronting”(域前置) 的技术。简单来说,就是让Telegram的流量看起来像是在访问Google或Amazon的正常服务,Roskomnadzor要封就得把整个Google封了。

1 | Domain Fronting 原理: |

⚠️ 注意:Domain Fronting后来被Google和Amazon主动禁用了(2018年4月),因为他们不想被卷入各国的审查争议。这也直接影响了Signal等其他隐私工具的反审查策略。

最终结局:2020年6月,在封禁Telegram两年多之后,Roskomnadzor正式宣布 解除对Telegram的封禁。官方原因是”Telegram同意配合反恐”,但所有人都知道真正的原因是:封不住,而且误伤太大。

📌 教训:粗暴的IP封锁在现代互联网架构面前是无效的。云服务、CDN、弹性IP让”封IP”变成了打地鼠游戏。这也是为什么中国GFW早就不依赖单纯的IP封锁,而是转向了DPI(深度包检测)和主动探测——不管你用什么IP,我分析你的流量特征来判断你在干什么。

4.2.4 TSPU:俄罗斯的”小GFW”

Telegram事件的惨败让俄罗斯意识到:要搞互联网管控,不能靠封IP,得上 DPI。

2019年,俄罗斯通过了 《主权互联网法》(Суверенный интернет,英文常称 Sovereign Internet Law / Sovereign Runet),要求所有俄罗斯ISP在其网络节点上安装一种设备:

TSPU — Технические средства противодействия угрозам

(”对抗威胁的技术手段”,Technical Systems for Countering Threats)

TSPU本质上就是 DPI(深度包检测)设备,类似于中国GFW中部署在骨干网上的审查节点。

TSPU的能力:

1 | 1. 协议识别:能识别特定协议(OpenVPN, WireGuard, Tor等)的流量特征 |

TSPU vs GFW 的差距:

| 对比维度 | 中国GFW | 俄罗斯TSPU |

|---|---|---|

| 部署年限 | 2003年至今,迭代20年+ | 2019年开始部署,仅5年 |

| 部署完整度 | 几乎覆盖所有国际出口和省际骨干网 | 部署不均匀,部分ISP的TSPU经常出故障 |

| 主动探测 | ✅ 大规模自动化 | ❌ 目前没有公开证据 |

| 机器学习 | ✅ 用于流量分类 | 🔶 据传在研发中 |

| 稳定性 | 极高,很少误伤国内服务 | 较低,经常导致国内网站变慢或无法访问 |

| 断网能力 | 从未完全断网(技术上可能也做不到,因为互联网渗透率太高) | 2021年进行过”断网演练”,据称”基本成功” |

4.2.5 俄罗斯封了什么?

截至2024年,俄罗斯已封禁/限制的服务包括(但不限于):

社交媒体:

- Facebook / Meta → 2022年封禁(Meta被列为”极端主义组织”)

- Instagram → 2022年封禁

- Twitter/X → 2022年封禁(之前是限速)

- LinkedIn → 2016年封禁

新闻媒体:

- BBC俄语、德国之声、自由欧洲电台等西方媒体

- Meduza(独立俄语媒体,在拉脱维亚运营)

- 数千个”不良信息”网站

通信工具:

- Telegram → 2018-2020封禁(已解封,但可能仍被监控)

- Signal → 部分地区不稳定

VPN和翻墙工具:

- 2017年:通过法律禁止使用VPN访问被封锁网站

- 2023-2024年:开始通过DPI识别和封锁VPN协议

- OpenVPN、WireGuard的流量特征已可被TSPU识别

- Tor的直连节点在俄罗斯大部分地区无法访问(但网桥仍可用)

搜索引擎:

- Google搜索:未完全封禁,但搜索结果受审查(俄罗斯要求Google移除特定结果)

- YouTube:2024年开始限速(未完全封禁,因为太多俄罗斯人依赖YouTube)

4.2.6 🔧 俄罗斯本土的对抗工具

这是最有趣的部分。和中国一样,俄罗斯也催生了自己的反审查工具生态,但有一些独特之处。

1️⃣ GoodbyeDPI

开发者:ValdikSS(俄罗斯开发者)

开源地址:github.com/ValdikSS/GoodbyeDPI

平台:Windows

Stars:25k+(截至2024年,这数字说明了俄罗斯反审查需求之大)

原理:

GoodbyeDPI 不是VPN,不是代理,不需要任何服务器。它是一个运行在本地的工具,通过修改你电脑发出的数据包,来绕过ISP上的DPI设备。

1 | 正常请求流程: |

它是怎么”修改数据包”的? 几种核心技术:

a) TCP分段(TCP Segmentation):

1 | 正常情况下,HTTP请求的Host头在一个TCP包里: |

b) 修改TCP窗口大小:

1 | 通过设置极小的TCP Window Size,强制对方(或中间设备)一次只能处理很少的数据, |

c) 添加空格或修改大小写:

1 | Host: twitter.com → Host: twitter.com(多个空格) |

d) 假HTTP请求:

1 | 先发送一个假的HTTP请求(故意格式错误),触发DPI设备的状态重置, |

GoodbyeDPI的局限:

- 只能绕过 低端/配置不当的DPI设备

- 对于中国GFW这种级别的审查系统,基本无效

- 只能处理HTTP明文和TLS握手阶段的SNI,对于更深层的协议分析无能为力

- 随着俄罗斯TSPU设备的升级,GoodbyeDPI的有效性也在逐渐降低

但是,截至2024年,GoodbyeDPI在俄罗斯仍然对 相当多被封网站 有效,因为TSPU的部署和配置参差不齐。

2️⃣ Zapret

开发者:bol-van(俄罗斯开发者)

开源地址:github.com/bol-van/zapret

平台:Linux / OpenWrt / macOS

Zapret(俄语”禁令”的意思)是GoodbyeDPI的Linux版替代品,功能类似但更强大。

核心技术与GoodbyeDPI相同:TCP分段、窗口操控、假包注入等。但Zapret支持更多平台,且特别适合部署在 路由器(OpenWrt)上,这样家里所有设备都能自动绕过DPI。

1 | # Zapret在OpenWrt路由器上的典型部署 |

参数解释:

--dpi-desync=fake,split2:先发假包,再把真实请求拆成两段--dpi-desync-ttl=6:假包的TTL设为6,意味着假包到达DPI设备后会被处理(骗过DPI),但在到达目标服务器之前就因TTL耗尽而被丢弃(不影响正常通信)--dpi-desync-fooling=md5sig:使用MD5签名欺骗来混淆DPI

💡 TTL欺骗是一个非常巧妙的技术:你发出一个假数据包,TTL刚好能到达ISP的DPI设备(通常在你和目标服务器之间的2-5跳处),DPI设备看到假包后更新了内部状态,但假包因为TTL耗尽不会到达目标服务器。然后你发真实数据包,DPI设备因为之前的假包已经”混乱”了,就放行了真实包。

3️⃣ Amnezia VPN

开发者:俄罗斯的隐私团队

官网:amnezia.org

平台:全平台

性质:开源VPN客户端,专门为俄罗斯用户设计

Amnezia不是一个协议,而是一个 VPN客户端,集成了多种协议:

1 | Amnezia支持的协议: |

AmneziaWG:这是Amnezia团队最重要的贡献。

问题:WireGuard虽然快速且安全,但它的协议特征 极其明显——握手包的大小是固定的(148字节请求、92字节响应),TSPU可以轻松识别。

AmneziaWG的解决方案:在WireGuard协议的基础上,添加随机填充(Padding)和头部混淆:

1 | 原版WireGuard握手: |

1 | AmneziaWG在WireGuard的基础上修改了以下内容: |

Amnezia在俄罗斯的使用情况:

2022年俄乌战争爆发后,俄罗斯大规模封锁西方社交媒体和新闻网站,VPN需求暴涨。Amnezia因为免费、开源、支持自建服务器、且专门针对TSPU做了优化,成为俄罗斯最受欢迎的反审查工具之一。

4️⃣ Cloak

开发者:Andy Wang(华裔,但工具主要在俄罗斯和伊朗流行)

开源地址:github.com/cbeuw/Cloak

性质:OpenVPN/Shadowsocks的传输层混淆插件

Cloak的设计理念和VLESS+Reality非常相似:

1 | Cloak的原理: |

和VLESS+Reality的异同:

| 维度 | Cloak | VLESS+Reality |

|---|---|---|

| 思路 | 伪装成正常HTTPS | 伪装成正常HTTPS |

| TLS实现 | 自己实现TLS握手模拟 | 直接”偷”真实网站的TLS证书指纹 |

| 伪装深度 | 较深,但可被高级探测识别 | 非常深,Reality偷的指纹几乎无法区分 |

| 成熟度 | 成熟,在俄罗斯和伊朗广泛使用 | 更新更先进,但主要在中国生态圈 |

| 下层协议 | OpenVPN / Shadowsocks | VLESS |

5️⃣ 俄罗斯用户的典型翻墙方案(2024年)

1 | 方案1(小白用户): |

📌 对比中国:中国用户几乎 不可能 用GoodbyeDPI这类本地工具绕过GFW,因为GFW的DPI不会被简单的TCP分段骗过。但在俄罗斯,由于TSPU设备较新、配置不均匀、运维水平参差不齐,这类”低成本”工具仍然广泛有效。

4.2.7 俄罗斯的”主权互联网”野心

俄罗斯的长期目标是建立 “主权互联网”(Sovereign Runet)——在必要时可以将俄罗斯的互联网与全球互联网完全断开,形成一个独立运行的国家级内联网。

2021年断网演练:

俄罗斯曾进行过多次”断网测试”,试图验证Runet能否在与国际互联网断开的情况下独立运行。据俄罗斯政府声称”测试成功”,但独立技术专家对此表示怀疑。

技术挑战:

1 | 为什么"断网"比想象中难得多? |

对比中国:中国在这方面做得好得多,因为中国花了20年培育了完整的国内互联网生态(百度、阿里云、腾讯云、国内CDN、国内DNS、国内CA),即使断开国际互联网,国内互联网也能基本正常运行。俄罗斯在这方面远远落后。

4.3 🇮🇷 伊朗 — 最接近中国的审查体系(某些方面甚至更狠)

4.3.1 背景

如果说中国的GFW是互联网审查的”天花板”,那伊朗就是”最接近天花板的第二名”。

伊朗的互联网审查有几个特点让它在全球独树一帜:

- 审查力度极大:封禁的服务比中国还多(YouTube、Facebook、Twitter、WhatsApp、Telegram、Instagram全部被封)

- 周期性完全断网:在抗议期间,伊朗会直接关闭移动网络甚至固定网络

- 持续时间长:2019年那次断网持续了约一周,影响了近8000万人口

- 限速作为常规手段:即使不断网,伊朗也会将国际带宽限制到极低水平

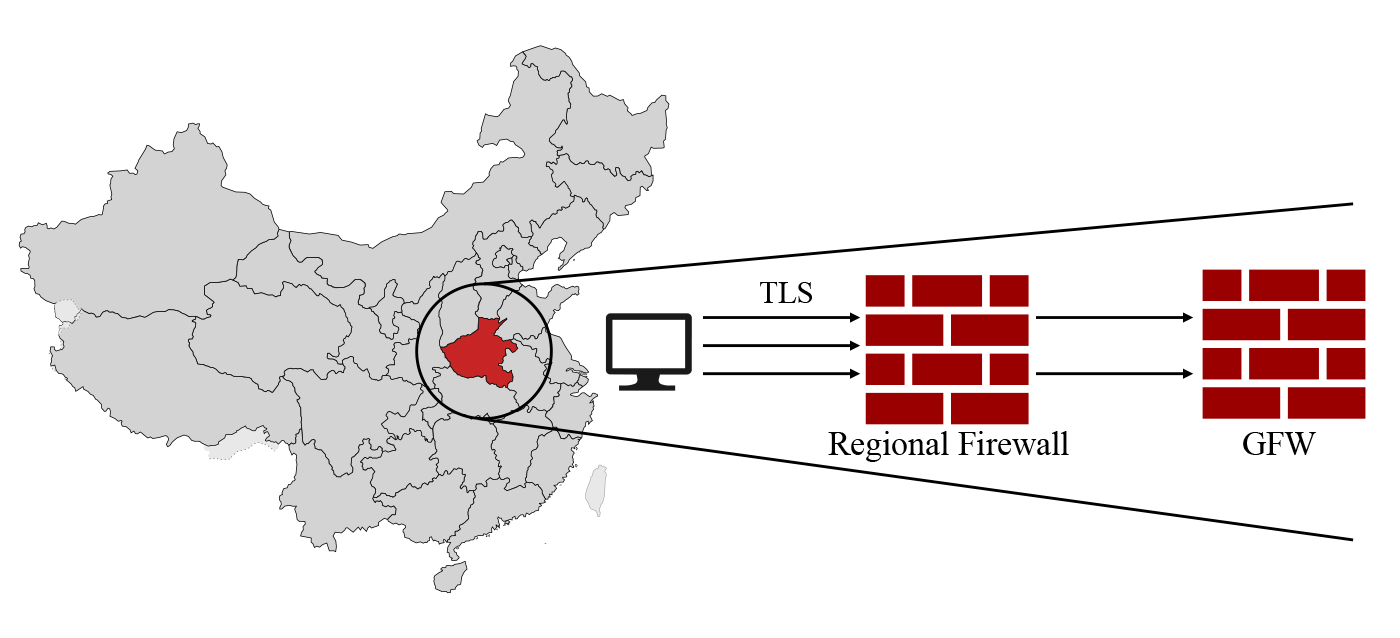

4.3.2 伊朗的审查技术栈

1 | 伊朗审查系统架构(推测): |

伊朗审查的关键技术:

| 技术 | 实现方式 | 对标GFW |

|---|---|---|

| DNS劫持 | 将被封域名解析到错误IP或本地警告页面 | ✅ GFW也用 |

| SNI过滤 | 检测TLS握手中的SNI字段,匹配黑名单 | ✅ GFW也用 |

| IP封锁 | 封锁特定IP地址/段 | ✅ GFW也用 |

| HTTP关键词 | 检测HTTP明文中的敏感关键词 | ✅ GFW也用 |

| 协议封锁 | 识别并封锁VPN协议特征 | ✅ GFW也用 |

| 带宽限制 | 将国际出口带宽限制到极低水平 | 🔶 GFW较少用 |

| 完全断网 | 切断移动网络和/或固定网络 | ❌ GFW从未用过 |

| HTTPS降级 | 在某些时期要求ISP安装国家CA证书 | ❌ GFW没有公开尝试过 |

4.3.3 ⚫ 2019年断网事件:”血腥的一周”

2019年11月15日,伊朗政府宣布汽油价格上涨,引发全国抗议。

伊朗政府的应对是:直接关闭互联网。

1 | 2019年11月断网时间线: |

技术实现:伊朗所有国际互联网流量都通过少数几个 TIC(Telecommunication Infrastructure Company) 控制的网关。政府只需要向TIC下达命令,就能在几小时内切断整个国家的国际连接。同时,伊朗的国内网络(国家信息网SHOMA/NIN)在断网期间仍然运行——你可以访问伊朗国内的网站和服务,但无法访问任何国际网站。

这和中国的区别:

1 | 中国GFW的策略:让你用互联网,但过滤内容 |

中国之所以不断网,一方面是因为GFW足够精细化,另一方面是因为中国经济对互联网的依赖程度太高——阿里巴巴、腾讯、字节跳动的日交易额加起来是天文数字,断网一天的经济损失可能以百亿计。

4.3.4 🟢 2022年”女人·生命·自由”运动

2022年9月,22岁的库尔德裔伊朗女性 Mahsa Amini(玛莎·阿米尼) 因”未正确佩戴头巾”被伊朗道德警察逮捕,在拘留期间死亡,引发了伊朗数十年来最大规模的抗议运动。

这次的互联网封锁更加精细化:

1 | 2022年9月-12月伊朗互联网管控措施: |

伊朗用户的应对:

这次事件中,几个工具成为伊朗人民的生命线:

4.3.5 🔧 伊朗的翻墙工具生态

1️⃣ Psiphon — 伊朗的”国民翻墙工具”

开发者:Psiphon Inc.(加拿大多伦多大学公民实验室Citizen Lab孵化的非营利项目)

性质:免费、开源的反审查工具

官网:psiphon.ca

Psiphon在中国几乎无人使用(因为GFW能有效封锁它),但在伊朗,它是 毫无疑问的第一翻墙工具。

为什么Psiphon在伊朗如此成功?

1 | Psiphon的技术栈: |

2022年抗议期间的数据:

- Psiphon报告在伊朗的 日活用户 从平时的约100万暴涨到 超过1600万

- 这意味着伊朗近8000万人口中,大约 20% 在使用Psiphon翻墙

- 这可能是人类历史上单一翻墙工具在单一国家的最高渗透率

2️⃣ Lantern(蓝灯)在伊朗

蓝灯在中国已经不太好用了(GFW对其封锁很有效),但在伊朗仍有大量用户。蓝灯使用的技术包括:

- 域前置(Domain Fronting):利用CDN来隐藏真实目的地

- 自动P2P代理:已连接的用户可以作为未连接用户的跳板

- 动态服务器发现:内置了动态获取服务器地址的机制

3️⃣ Tor + Snowflake

Tor在伊朗的情况:

- Tor直连:已被封锁

- obfs4网桥:大部分已被识别和封锁

- meek网桥:仍可用(因为走CDN,伊朗不敢封整个CDN)

- Snowflake:这是重点

Snowflake原理:

1 | Snowflake是Tor项目的一种可插拔传输(Pluggable Transport),原理如下: |

关键:Snowflake利用 WebRTC(网页实时通信,用于视频通话等)来建立连接。由于WebRTC广泛用于Google Meet、Zoom等服务,伊朗(和中国)很难在不影响正常视频通话的情况下封锁它。

志愿者参与:任何人都可以在自己的浏览器上安装Snowflake扩展,成为一个临时代理节点。由于志愿者的IP地址不断变化(每个人上线下线时间不同),伊朗几乎不可能封锁所有Snowflake代理。

🌍 如何成为Snowflake志愿者:在Chrome/Firefox中搜索”Snowflake”扩展并安装,打开后你的浏览器就会自动成为Snowflake代理。你不需要做任何事,它会在后台运行,帮助被审查国家的用户连接到Tor网络。每个连接只消耗少量带宽。

4️⃣ V2Ray/Xray在伊朗

这是一个有趣的跨文化现象:中国开发的翻墙工具在伊朗也有大量用户。

2022年伊朗抗议期间,V2Ray/Xray(特别是VLESS+WebSocket+TLS的组合)在伊朗技术社区中广泛传播。原因很简单:

- 中国的翻墙工具是 对抗最强审查系统(GFW)的产物,所以它们天然比其他工具更强

- 伊朗的技术社区中有不少人了解中文/英文技术圈的动态

- 这些工具开源且免费

伊朗的V2Ray使用有一些独特特点:

1 | 伊朗用户常用的V2Ray配置: |

伊朗的”订阅链接”文化:

和中国的”机场”文化类似,伊朗也发展出了自己的”翻墙节点分享”文化。在Telegram群组中(是的,伊朗人用翻墙后的Telegram来分享翻墙节点,颇有递归的味道),有大量免费和付费的V2Ray节点分享。

5️⃣ 伊朗的”国家信息网”(NIN/SHOMA)

伊朗政府的长期计划是建立一个 “国家信息网络”(National Information Network, NIN),也被称为 SHOMA。这个计划的目标是:

1 | 国家信息网的目标: |

现实情况:这个计划推进了十几年,但效果远不如中国。原因很简单:

- 伊朗缺乏中国那样的技术企业生态(没有百度、阿里、腾讯的伊朗等价物)

- 伊朗的经济制裁限制了硬件采购

- 伊朗的人才流失严重(大量IT人才外流到欧美)

- 伊朗人口(8000万)远小于中国(14亿),市场规模不足以支撑独立生态

4.4 🇰🇵 朝鲜 — 不是”墙”,是”没有门的房间”

4.4.1 光明网(Kwangmyong)

朝鲜的互联网审查策略是所有国家中最简单粗暴的:根本不给你互联网。

朝鲜拥有一个名为 “光明网”(광명,Kwangmyong) 的国家级内联网。注意,这不是互联网,而是一个完全独立的、与全球互联网物理隔绝的网络。

1 | 全球互联网 ←——X——→ 朝鲜光明网 |

4.4.2 谁能用真正的互联网?

在朝鲜,真正的国际互联网只有极少数人能访问:

1 | 能访问国际互联网的人: |

朝鲜的国际互联网出口:

朝鲜只有极少数几条国际互联网连接,全部受到严格控制:

1 | 朝鲜的国际互联网连接(已知): |

4.4.3 “翻墙”在朝鲜意味着什么?

在中国、俄罗斯、伊朗,”翻墙”是一种技术行为:你有互联网,但某些内容被封锁,你用技术手段绕过封锁。

在朝鲜,“翻墙”的概念本身就不存在,因为你根本没有”墙”可以翻——你面前没有墙,你面前是一堵 实体的砖墙,没有门、没有窗、没有缝隙。

但有一种形式的”信息突围”在朝鲜确实存在:

走私的USB和SD卡

1 | 朝鲜的"翻墙"方式(非互联网): |

“闪星”操作系统(Red Star OS)

朝鲜开发了自己的操作系统 “闪星”(붉은별, Red Star OS),基于Linux(早期版本基于Red Hat,后来改为基于Fedora)。

1 | Red Star OS的"安全"特性(即监控功能): |

📌 讽刺时刻:朝鲜是唯一一个 不需要任何翻墙技术 就能实现100%互联网审查的国家,因为它的解决方案是:不提供互联网。这在技术上是最简单的方案,但在经济和社会成本上是最高的。

4.4.4 朝鲜的”攻击性”网络能力

虽然朝鲜国内几乎没有互联网,但讽刺的是,朝鲜拥有世界上最活跃的国家级黑客部队之一:

1 | Lazarus Group / APT38(朝鲜国家级黑客组织): |

最大的讽刺:朝鲜的普通公民连维基百科都看不到,但朝鲜的精英黑客们对全球互联网的了解可能比大多数人都深。

4.5 🇹🇲 土库曼斯坦 — “比朝鲜更贵”的互联网

4.5.1 概况

土库曼斯坦是一个中亚国家(人口约630万),拥有世界上 最昂贵、最慢、审查最严格 的互联网之一(仅次于朝鲜的”无互联网”)。

1 | 土库曼斯坦互联网概况: |

4.5.2 翻墙在土库曼斯坦

1 | 土库曼斯坦用户的翻墙手段(非常有限): |

4.6 🇲🇲 缅甸 — 军事政变下的数字黑暗

4.6.1 政变前后的对比

2021年2月1日,缅甸军方发动政变,推翻了昂山素季领导的民选政府。政变前后,缅甸的互联网状况发生了天翻地覆的变化。

1 | 政变前(2016-2021): |

4.6.2 缅甸的审查技术来源

缅甸军方在技术上远不如中国或伊朗,但他们找到了”老师”:

1 | 缅甸审查技术的已知/疑似供应商: |

4.6.3 缅甸的反审查工具

政变后,VPN在缅甸的需求呈爆炸性增长:

1 | 缅甸VPN下载数据(据Top10VPN统计): |

特别值得注意的是 Briar:

Briar 是一个去中心化的加密通信工具,它有一个独特功能:

1 | Briar的特殊能力: |

4.7 🇹🇷 土耳其 — “民主国家”的审查样本

4.7.1 土耳其的独特之处

土耳其是一个有趣的案例,因为它名义上是一个 民主国家(北约成员国、曾经的欧盟候选国),但其互联网审查程度令人吃惊。

1 | 土耳其封锁的主要服务和事件: |

4.7.2 土耳其的BTK/ICTA

BTK(Bilgi Teknolojileri ve İletişim Kurumu,信息与通信技术管理局)是土耳其的互联网监管机构。它拥有 无需法院命令即可封锁网站 的权力(在某些情况下)。

1 | 土耳其的审查法律框架: |

4.7.3 土耳其人的应对

土耳其的审查级别大致在我们分类的 L2(DNS/IP/SNI封锁),技术上不如中国和伊朗复杂。因此,相对简单的工具就能绕过:

1 | 土耳其常用的翻墙方法: |

📌 2014年Twitter封锁事件的经典反应

2014年3月,埃尔多安在选举前夕下令封锁Twitter(因为Twitter上流传腐败录音)。

土耳其人的反应:

- 改DNS:大量土耳其人把DNS改成8.8.8.8,成功绕过封锁

- 涂鸦:土耳其街头出现了大量涂鸦,上面写着 “DNS: 8.8.8.8”,教路人如何翻墙

- VPN下载暴涨:Hotspot Shield等VPN的土耳其下载量增长超过1000%

最终,土耳其宪法法院 裁定封锁Twitter违宪,政府被迫解封。

这在中国是不可想象的——中国没有任何司法机构会挑战GFW的合法性。

4.8 🇵🇰 巴基斯坦 — 正在建造的”新墙”

4.8.1 巴基斯坦的审查升级

巴基斯坦近年来正在 快速升级 其互联网审查能力,引发了广泛关注。

1 | 巴基斯坦审查简史: |

4.8.2 2024年的”防火墙”争议

2024年,巴基斯坦互联网突然变得极其缓慢和不稳定,特别是VPN用户受影响最大。巴基斯坦技术社区和媒体开始报道政府正在部署一个 “类GFW”的防火墙系统。

1 | 2024年巴基斯坦"新墙"的特征(用户报告): |

4.8.3 巴基斯坦的反审查

1 | 巴基斯坦用户的翻墙方式(2024年): |

4.9 🇧🇾 白俄罗斯 — 选举后的断网

4.9.1 2020年大选与断网

2020年8月,白俄罗斯举行总统选举。卢卡申科宣称以80%的得票率获胜,引发大规模抗议。

1 | 2020年白俄罗斯断网事件: |

4.9.2 白俄罗斯的反审查

白俄罗斯抗议者使用了多种工具:

1 | 2020年白俄罗斯抗议中使用的工具: |

4.10 🌍 其他值得关注的国家

🇪🇬 埃及

1 | 埃及互联网审查: |

🇦🇪 阿联酋 (UAE)

1 | 阿联酋互联网审查: |

🇨🇺 古巴

1 | 古巴互联网: |

🇻🇪 委内瑞拉

1 | 委内瑞拉互联网审查: |

🇪🇹 埃塞俄比亚

1 | 埃塞俄比亚: |

🇮🇳 印度

1 | 印度互联网审查: |

4.11 全球反审查工具生态总览

让我们用一个大表格来总结全球主要的反审查工具:

| 工具 | 来源 | 主要用户国家 | 核心技术 | 对抗级别 |

|---|---|---|---|---|

| Shadowsocks/Xray/Sing-box | 中国 | 中国、伊朗 | AEAD加密 + 流量伪装(Reality等) | L4 (GFW) |

| Psiphon | 加拿大(Citizen Lab) | 伊朗、缅甸、白俄罗斯、古巴、委内瑞拉 | 多协议自动切换 + 海量服务器池 | L2-L3 |

| Tor | 美国(非营利) | 全球 | 多层加密 + 可插拔传输 | L2-L3 |

| Snowflake | Tor项目 | 伊朗、俄罗斯、中国(有限) | WebRTC + 志愿者代理 | L3 |

| Lantern(蓝灯) | 美国 | 伊朗、中国(早期) | 域前置 + P2P | L2-L3 |

| GoodbyeDPI | 俄罗斯 | 俄罗斯 | TCP分段 + 假包注入(本地工具,无需服务器) | L2 |

| Zapret | 俄罗斯 | 俄罗斯 | 同上(Linux版) | L2 |

| Amnezia VPN | 俄罗斯 | 俄罗斯 | AmneziaWG(WireGuard混淆) + Cloak | L2-L3 |

| Cloak | 国际(Andy Wang) | 俄罗斯、伊朗 | TLS伪装(类似Reality) | L3 |

| Briar | 国际 | 缅甸、白俄罗斯 | 蓝牙/WiFi mesh + Tor | 断网场景 |

| Signal | 美国 | 全球 | 端到端加密 + 域前置(已移除) | L1-L2 |

| 迷雾通(Geph) | 国际(Eric Gao) | 中国 | 多层混淆 + Sosistab协议 | L3-L4 |

| Outline | Google(Jigsaw) | 伊朗、中国、俄罗斯 | Shadowsocks | L2-L3 |

Outline 值得单独说几句

Outline 是Google旗下的 Jigsaw(前身是Google Ideas)团队开发的工具。

1 | Outline的定位: |

Geneva — 学术界的反审查武器

Geneva(Genetic Evasion)是马里兰大学开发的一个极其创新的工具:

1 | Geneva的原理: |

Geneva的发现:

Geneva在实验中自动发现了针对中国GFW、印度、伊朗、哈萨克斯坦审查系统的多种新型绕过策略。其中一些策略非常反直觉——人类研究员不会想到尝试那种数据包操控方式,但AI通过暴力搜索找到了。

4.12 全球审查技术的供应链

最后,一个不得不提的话题:谁在卖审查工具?

互联网审查不是凭空出现的。审查需要硬件(DPI设备)和软件(过滤系统),这些都需要供应商。全球有一些公司专门(或部分)从事审查技术的出口:

1 | 已知的审查技术供应商(部分,基于公开报道和调查): |

📌 一个值得深思的问题:西方民主国家的公司在审查技术出口中扮演了重要角色。Sandvine是加拿大公司,Blue Coat是美国公司,NSO是以色列公司。它们开发的”网络安全”或”合法监听”工具,被威权国家用来压制异见和监控公民。技术从来不是中立的——它取决于谁在使用它,以及出于什么目的。

4.13 终章:一些思考

审查的”不可能三角”

1 | 经济发展 |

每个实施互联网审查的国家都面临一个核心矛盾:

信息管控 vs 经济发展:互联网是现代经济的命脉。过度审查(如断网)会造成巨大经济损失。中国的”解决方案”是建立了一个庞大的国内互联网生态,即使隔绝国际互联网也能运转;但其他国家很难复制这个模式。

信息管控 vs 技术人才:你需要顶级技术人才来维护审查系统,但这些人才最有能力翻墙,也最可能对审查持批判态度。这是一个永恒的矛盾。

社会稳定 vs 信息自由:这是最根本的政治问题,超出技术讨论的范畴。

技术的军备竞赛永远不会结束

1 | 封锁 → 绕过 → 更强的封锁 → 更巧的绕过 → ... |

中国GFW在全球的独特地位

写完这一章,我对GFW的认识更深了:

1 | GFW之所以独一无二,是因为它同时满足了以下条件: |

每一个翻墙工具的背后,都有一群不愿沉默的人

Shadowsocks的作者clowwindy被约谈后删除了代码,但他留下了一句话:

“I believe you guys will make great things happen. Cheers!”

这句话不仅属于中国的翻墙社区,也属于伊朗在断网中寻找Psiphon下载链接的年轻人,属于缅甸在政变后用Briar通过蓝牙传递消息的抗议者,属于白俄罗斯在选举夜通过Telegram组织示威的公民,属于俄罗斯用GoodbyeDPI访问被封新闻网站的普通人。

技术是中性的,但使用技术的人有立场。在审查与反审查的永恒博弈中,代码是另一种形式的抗争。

📝 全文完。

📚 参考资源

官方组织与研究机构

- OONI (Open Observatory of Network Interference) — 全球互联网审查监测组织

- Citizen Lab — 多伦多大学网络审查研究中心

- Freedom House - Freedom on the Net — 年度互联网自由报告

- NetBlocks — 互联网中断监测平台

- Access Now - KeepItOn — 反对断网的国际联盟

反审查工具

- Tor Project — 匿名网络

- Psiphon — 开源反审查工具

- GoodbyeDPI — 俄罗斯DPI绕过工具

- Amnezia VPN — 俄罗斯开源VPN

- Geneva — 遗传算法反审查工具

- Briar — 离线加密通信

学术研究

- The Tor Project Research

- ACM CCS/USENIX Security 相关论文

- 各工具的 GitHub 仓库和技术文档

🔮 系列完结

至此,GFW对抗史系列全部完成:

| 章节 | 主题 | 核心内容 |

|---|---|---|

| 第一章 | 传统VPN的黄金时代与落幕 | OpenVPN、WireGuard、IKEv2的技术原理与衰落 |

| 第二章 | 代理的崛起 | Shadowsocks、SSR、V2Ray、Trojan的协议进化 |

| 第三章 | 百花齐放 | Xray、REALITY、Sing-box、Hysteria2的新纪元 |

| 第四章 | 全球审查地图 | 俄罗斯、伊朗、朝鲜等国的审查与反审查生态 |

💬 互动环节:你来自哪个国家?你所在的国家有互联网审查吗?你是如何绕过的?欢迎在评论区分享你的经历!

🔗 相关文章推荐:

- 2025年科学上网协议战力排行榜

- 【精选盘点】NAT服务器代理脚本终极指南

- 榨干512M小鸡性能:Alpine Linux NAT VPS四合一”贪心”节点搭建指南

- 【GFW对抗史·第一章】传统VPN的黄金时代与落幕

- 【GFW对抗史·第二章】代理的崛起

- 【GFW对抗史·第三章】百花齐放

感谢阅读。如果这篇文章对你有帮助,请分享给更多人。知识不应被封锁。